Sécurité et conformité

Les opérations d'IA locales premières sont soutenues par des preuves cryptographiques, une autorisation à portée de main et une architecture prête à la conformité.

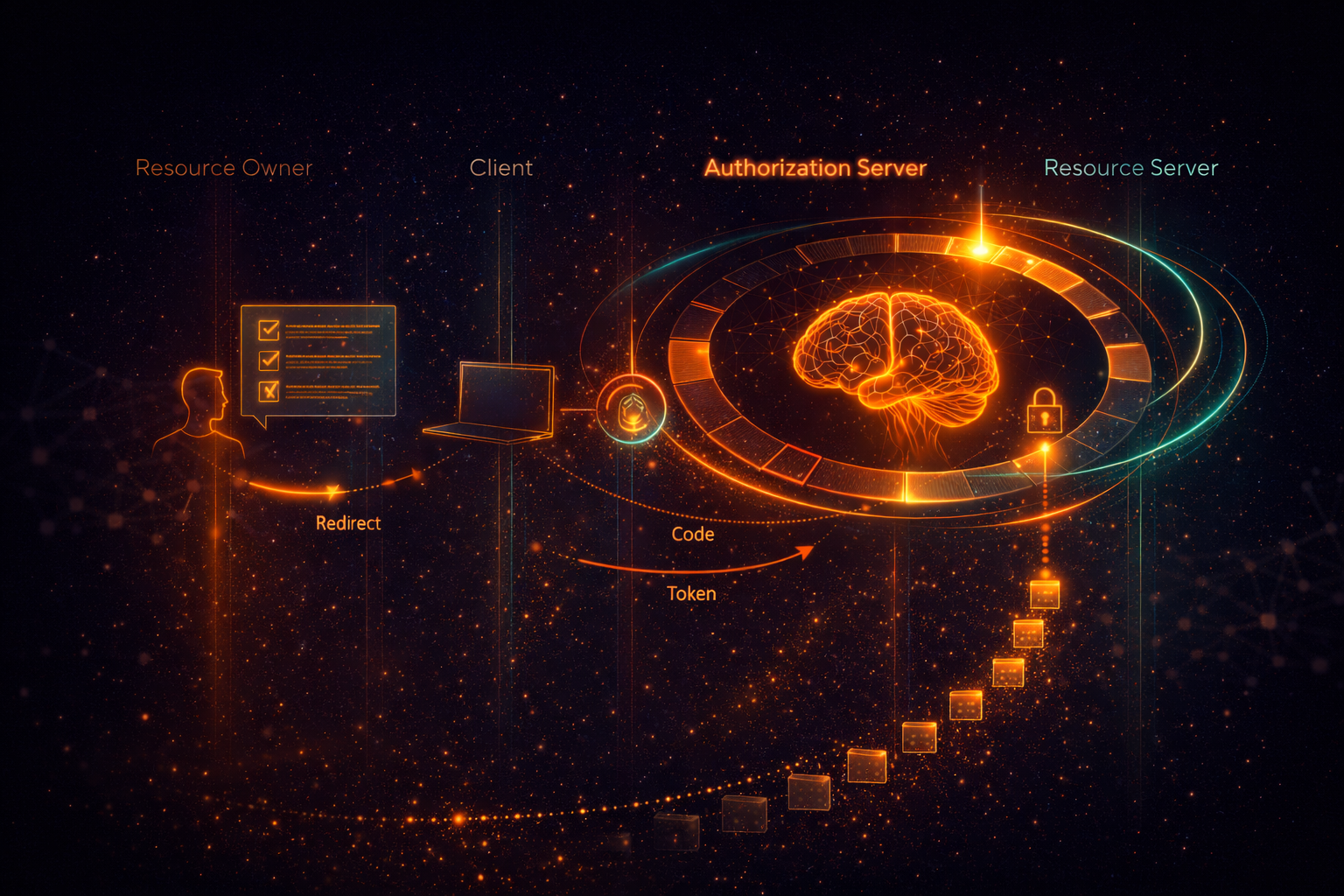

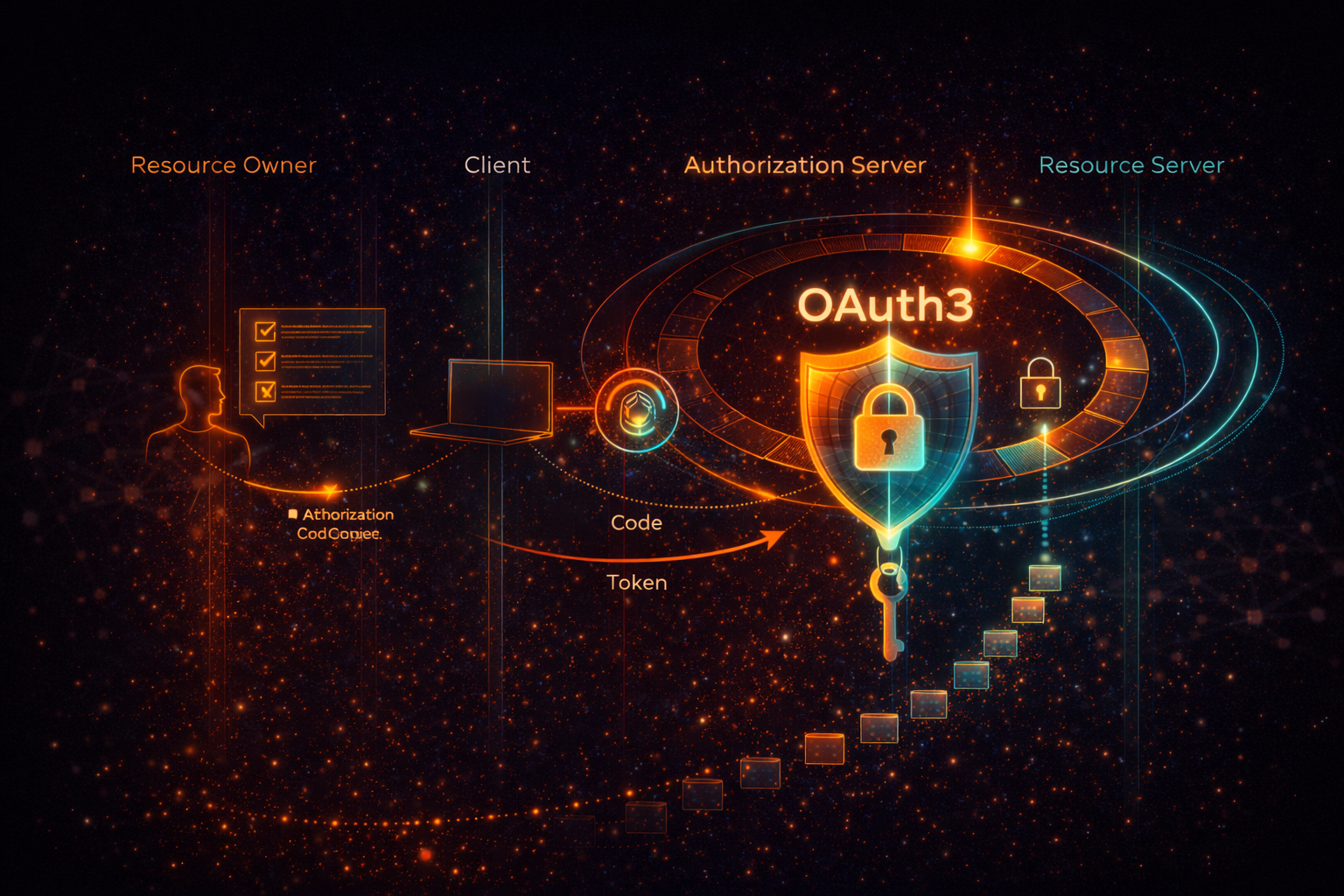

OAuth3 范围和代理授权

Les clés API traditionnelles donnent aux agents un accès large et illimité. Solace utilise OAuth3 pour fournir des autorisations granulaires. Chaque agent reçoit un jeton de portée qui définit exactement quelles actions il peut effectuer, la durée de sa permission et les preuves qu'il doit recueillir. Les opérations à haut risque nécessitent des approbations explicites et sont strict

Le coffret AES-256-GCM

Vos informations d'identification, vos clés API et vos données de flux de travail sensibles sont cryptées en repos à l'aide d'AES-256-GCM. Les clés de cryptage sont gérées de manière sécurisée, ce qui garantit que le navigateur Solace agit en votre nom sans divulguer de secrets dans le texte clair. Le décryptage ne se produit que dans la mémoire

SHA-256 Chaînes de hachage

Every critical operation, including e-signatures and agent actions, is logged in an immutable SHA-256 hash chain. Each new record hashes the previous record’s signature, creating a cryptographically verifiable trail. Any tampering breaks the mathematical chain, making modification evident and independently verifiable.

L'exécution locale-première de la télémetrie zéro est la ph0

Le système PH0 fonctionne sur un modèle PH1 (Bring Your Own Key). Vos clés LLM ne quittent jamais votre machine. Nous collectons zéro télémétrie d'applications. L'exécution se fait localement par défaut, garantissant que vos données propriétaires restent entièrement à l'intérieur de vos propres limites de sécurité. La synchronisation en nuage est facultative.

La FDA Partie 11 et ALCOA+ Architecté

Notre moteur de preuve implemente les modèles de conformité de la FDA 21 CFR Partie 11, ce qui signifie que les signatures électroniques et les pistes d'audit prennent en charge les contrôles non répudiatoires pour les environnements médicaux, financiers et d'entreprise.

- Se atribuye: Chaque action est liée à une identité par l'authentification sécurisée et l'OAuth3.

- Lire: Les preuves sont stockées en formats JSON lisibles et en captures instantanées visuellement reconstructibles.

- Contemporaine: Les timestamps sont capturés en toute sécurité au moment exact de l'exécution.

- Le titre original: Les artefacts sont conservés comme des enregistrements primaires intacts.

- Acurate: Les signatures cryptographiques confirment qu'aucun changement n'a été apporté à la chaîne de preuves.

Rapporte une vulnérabilité

Evidence retentionLa sécurité@solaceagi.com est à votre disposition.Les étapes de reproduction, l'URL ou la construction affectée, l'évaluation de l'impact et les détails de la preuve de concept.S'il vous plaît ne pas accéder aux données des clients, exfiltrer des secrets ou effectuer des tests destructeurs.

- Cible de reconnaissance:2 jours ouvrables

- Les mises à jour de statut:Tous les 5 jours ouvrables pour les rapports acceptés

- Le port sûr:La recherche de bonne foi dans le cadre de cette politique ne déclenchera pas d'action en justice

- Disclosure:Coordonner la divulgation publique avec Phuc Labs après la remise en état

Sécurisez vos flux de travail aujourd'hui

L'expérience de l'automatisation locale d'IA avec des preuves cryptographiques intégrées, une autorisation à portée de main et des pistes d'audit évidentes.