Seguridad y cumplimiento

Las operaciones de IA locales respaldadas por evidencia criptográfica, autorización a escala y arquitectura lista para el cumplimiento.

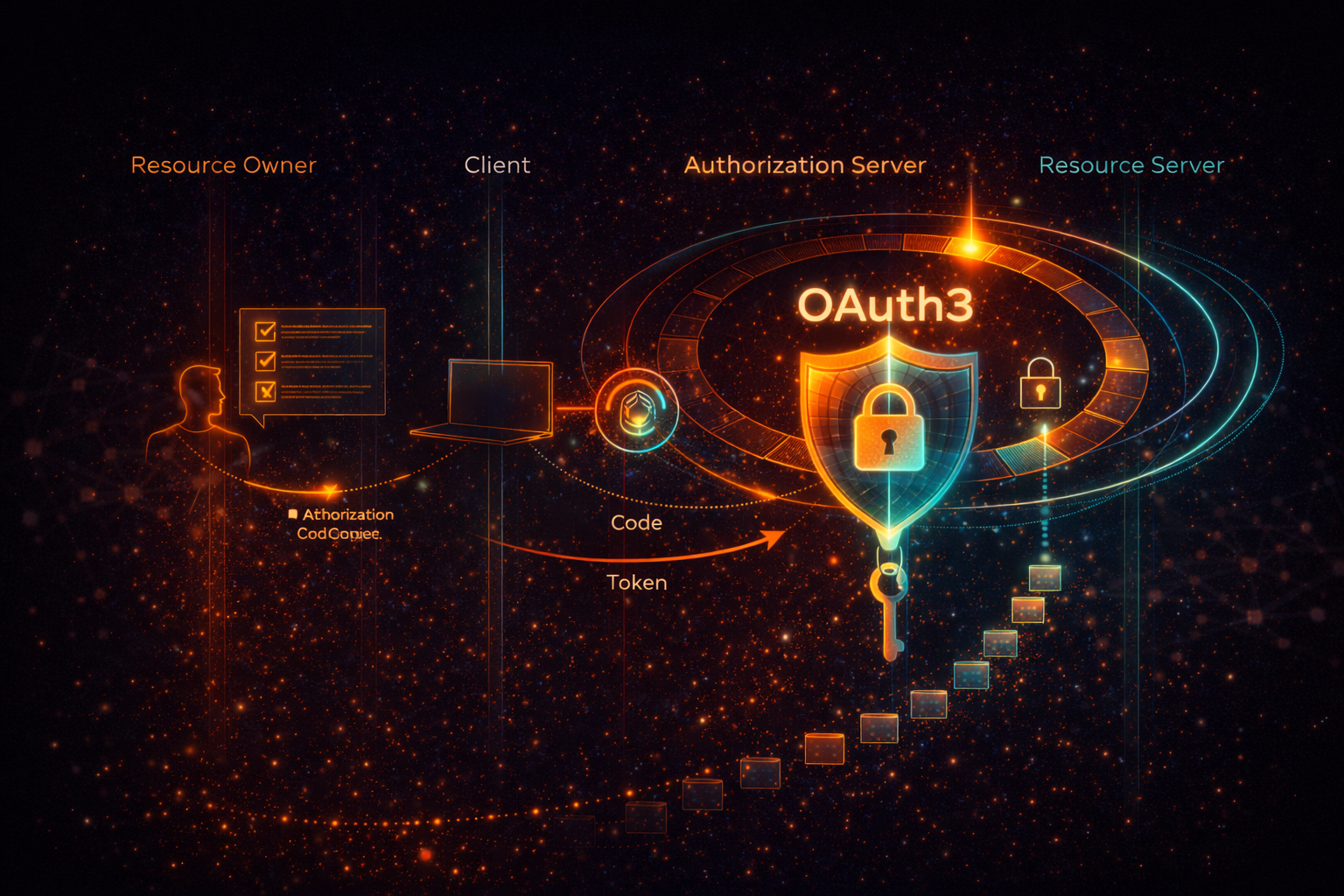

OAuth3 范围和代理授权

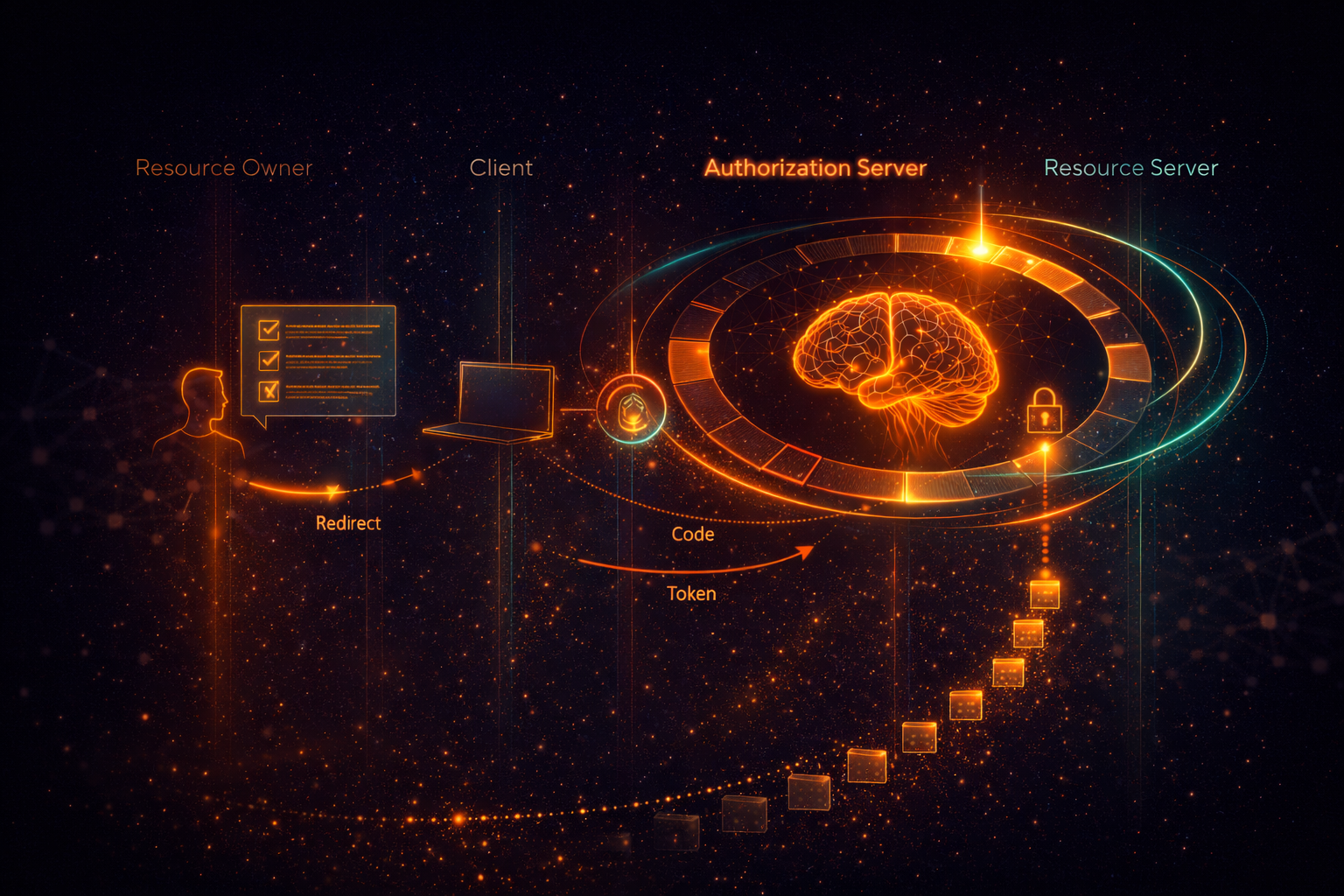

Las claves de API tradicionales dan a los agentes un acceso amplio e ilimitado. Solace utiliza OAuth3 para proporcionar permisos granulares. a cada agente se le emite un token de alcance que define exactamente qué acciones puede realizar, la duración de su permiso y la evidencia que debe recopilar. las operaciones de alto riesgo requieren aprobaciones explícitas y se rigen estrictamente por las restricciones de T

El vault de AES-256-GCM es un vault de AES-256-GCM.

Sus credenciales, claves API y datos de flujo de trabajo sensibles están cifrados en reposo utilizando AES-256-GCM. Las claves de cifrado se gestionan de forma segura, asegurando que Solace Browser actúa en su nombre sin exponer secretos en texto en blanco.

SHA-256 Chaînes de hachage

Every critical operation, including e-signatures and agent actions, is logged in an immutable SHA-256 hash chain. Each new record hashes the previous record’s signature, creating a cryptographically verifiable trail. Any tampering breaks the mathematical chain, making modification evident and independently verifiable.

Local-First Execution [PH0] Cero Telemetría

PH0 opera en un modelo de PH1 (Bring Your Own Key). tus llaves de LLM nunca salen de tu máquina. Recopilamos cero telemetría de aplicaciones. La ejecución ocurre localmente por defecto, asegurando que tus datos propietarios permanezcan enteramente dentro de tus propios límites de seguridad. La sincronización en la nube es opcional.

La FDA Parte 11 y ALCOA+ Arquitectado

Nuestro motor de pruebas implementa patrones de cumplimiento de la FDA 21 CFR Parte 11, lo que significa que las firmas electrónicas y las vías de auditoría admiten controles de no repudio para entornos médicos, financieros y empresariales.

- Se atribuye: Cada acción está vinculada a una identidad a través de autenticación segura y OAuth3.

- Leíble: La evidencia se almacena en formatos JSON legibles y instantáneas visualmente reconstruibles.

- Contemporáneo: Las sellas de tiempo se capturan de forma segura en el momento exacto de la ejecución.

- El original: Los artefactos se conservan como registros primarios sin alteraciones.

- Acurate: Las firmas criptográficas verifican que no se han producido cambios en la cadena de pruebas.

Reporte una vulnerabilidad

Evidence retentionseguridad@solaceagi.comLos pasos de reproducción, la URL o la construcción afectada, la evaluación del impacto y los detalles de prueba de concepto.Por favor, no acceda a los datos de los clientes, exfiltrar secretos o realizar pruebas destructivas.

- Objetivo de reconocimiento:2 días hábiles

- Actualizaciones de estado:Cada 5 días hábiles para los informes aceptados

- Puerto seguro:La investigación de buena fe dentro de esta política no desencadenará acciones legales

- Disclosure:coordinar la divulgación pública con Phuc Labs después de la remediación

Asegure sus flujos de trabajo hoy mismo

Experimenta la automatización local-first de IA con evidencia criptográfica integrada, autorización de alcance y vías de auditoría manipuladas.