Bezpieczeństwo i zgodność

Lokalne pierwsze operacje sztucznej inteligencji wspierane przez dowody kryptograficzne, autoryzację w zakresie i architekturę gotową do zgodności.

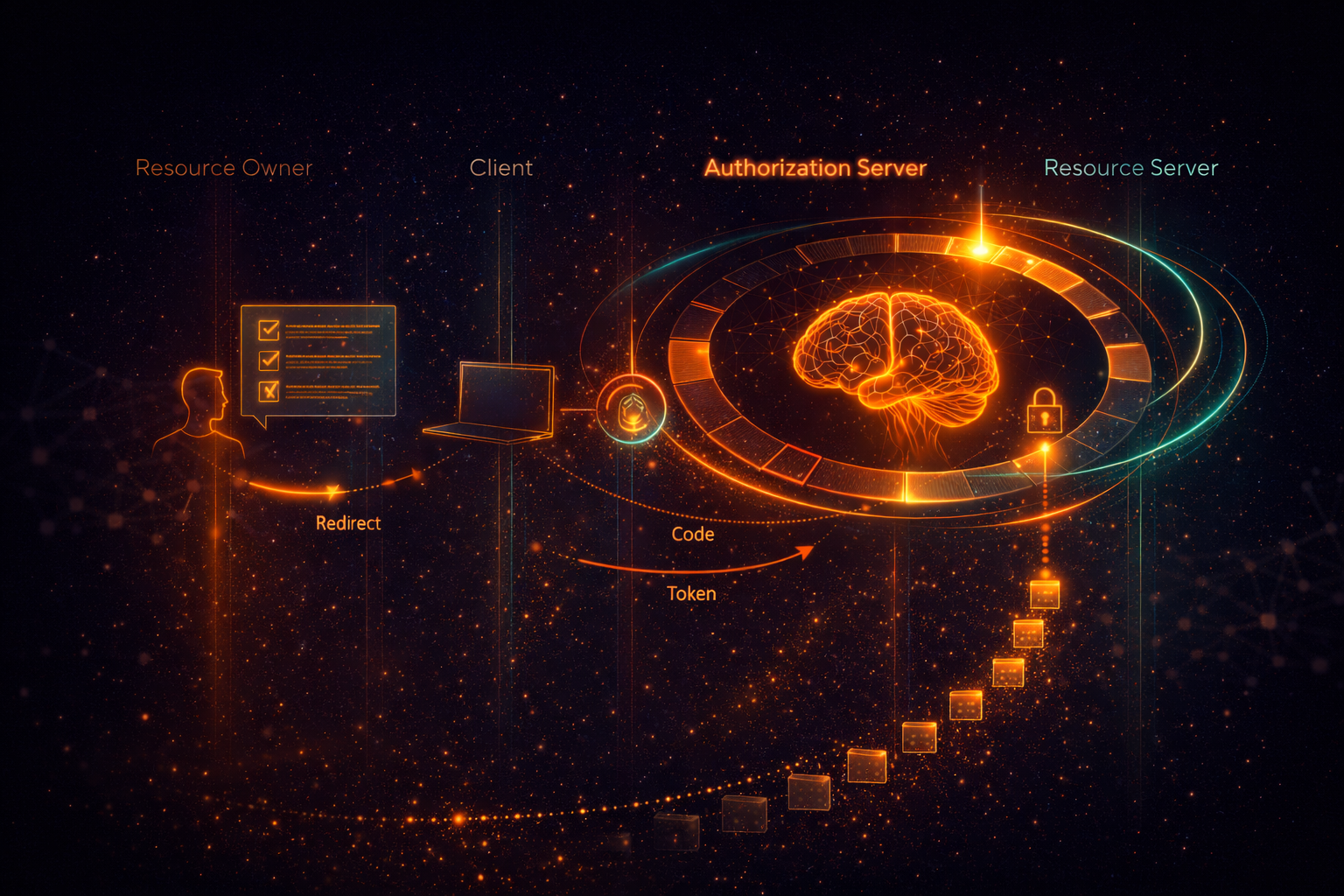

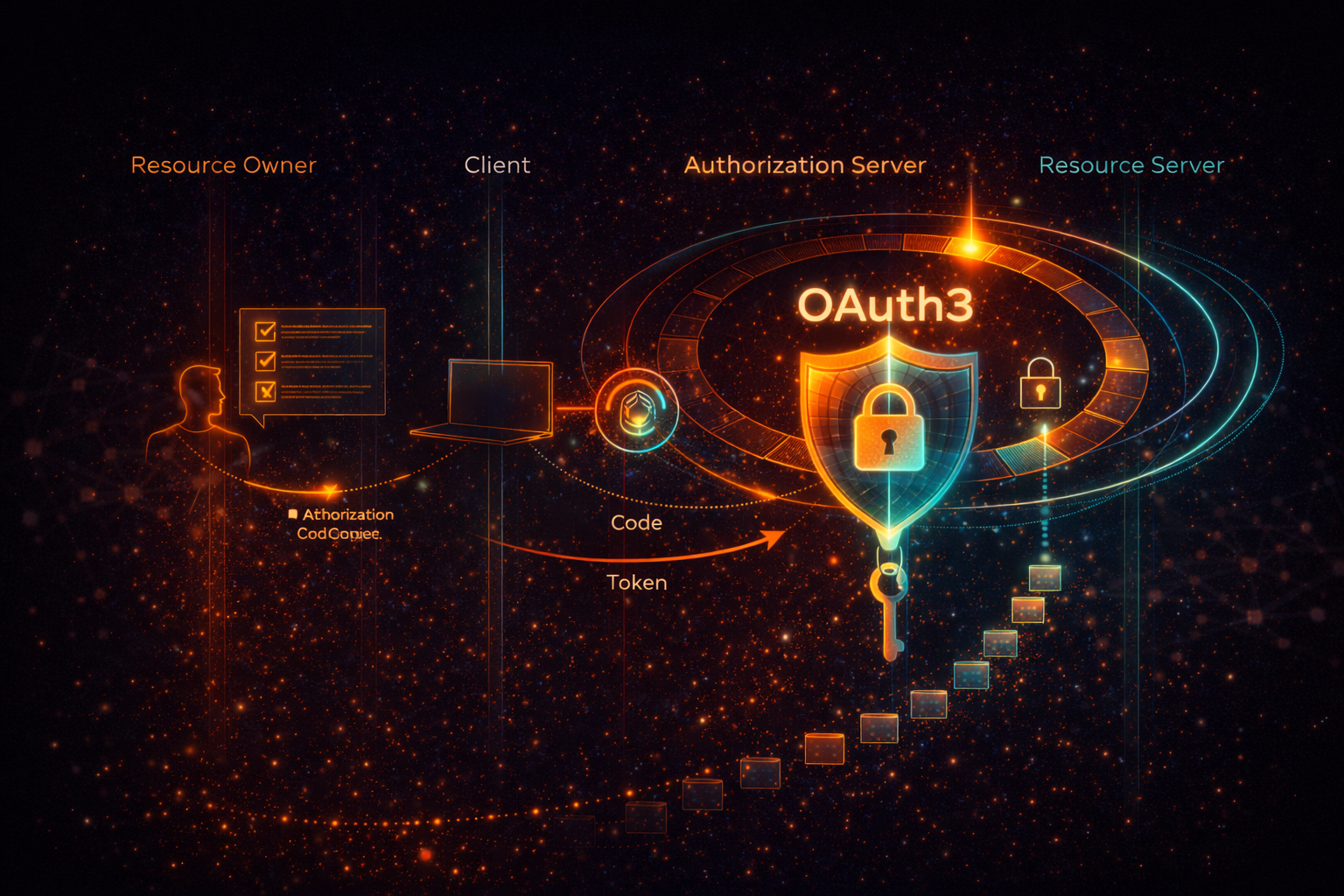

Zakresy OAuth3 i autoryzacja agenta

Tradycyjne klucze API nadają agentom szerokie, nieograniczone uprawnienia. Solace wykorzystuje OAuth3, aby zapewnić szczegółowe uprawnienia. Każdy agent otrzymuje token o określonym zakresie, który definiuje dokładnie, które działania może wykonać, czas trwania jego uprawnienia oraz dowody, które musi zgromadzić. Operacje o wysokim ryzyku wymagają jawnych zatwierdzeń na podstawie TTL (Time-To-Live) i są ściśle regulowane przez ograniczenia.

AES-256-GCM-kluis

Twoje poświadczenia, klucze API oraz wrażliwe dane przepływu pracy są szyfrowane w spoczynku przy użyciu AES-256-GCM. Klucze szyfrujące są zarządzane w sposób bezpieczny, co zapewnia, że Solace Browser działa w Twoim imieniu bez ujawniania sekretów w postaci zwykłego tekstu. Odszyfrowywanie odbywa się tylko w pamięci w dokładnym momencie, gdy jest wymagane do wykonania akcji.

Łańcuchy hash SHA-256

Every critical operation, including e-signatures and agent actions, is logged in an immutable SHA-256 hash chain. Each new record hashes the previous record’s signature, creating a cryptographically verifiable trail. Any tampering breaks the mathematical chain, making modification evident and independently verifiable.

Lokalne pierwsze wykonanie [PH0] Zero Telemetry

PH0 działa na modelu PH1 (Bring Your Own Key). Klucze LLM PH2 nigdy nie opuszczają twojego urządzenia. Zbieramy zerową telemetryę aplikacji. Wypełnienie zdarza się domyślnie, zapewniając, że twoje własne dane pozostają w pełni w granicach własnej bezpieczeństwa. Synchronizacja chmurowa jest opcjonalna.

FDA Část 11 a ALCOA+ Architected

Nasz silnik dowodów wdraża w życie wzorce zgodności FDA 21 CFR Part 11, co oznacza, że podpisy elektroniczne i ścieżki audytu wspierają kontrole nieodchylne dla środowisk medycznych, finansowych i przedsiębiorczych.

- Przypisywalność: Każde działanie jest powiązane z tożsamością za pomocą bezpiecznej autentykacji i OAuth3.

- Czytelność: Dowody są przechowywane w czytelnych formatach JSON i wizualnie odtwarzalnych zrzutach.

- Równoczesność: Sygnatury czasowe są przechwytywane w sposób zabezpieczony dokładnie w momencie wykonania.

- Oryginalność: Artefakty są zachowywane jako nienaruszone rekordy pierwotne.

- Dokładność: Podpisy kryptograficzne potwierdzają, że nie wystąpiły żadne zmiany w łańcuchu dowodowym.

Zgłaszaj wrażliwość

Adres e-mailbezpieczeństwo@solaceagi.comProszę nie wchodzić w dane klientów, nie wycierać tajemnic ani nie przeprowadzać destrukcyjnych testów.

- Celem uznania:2 dni robocze

- Aktualizacje stanu:co 5 dni roboczych dla akceptowanych raportów

- Bezpieczny port:Badania w dobrej wierze w ramach tej polityki nie wywołyją działań prawnych

- Disclosure:koordynować ujawnienie publiczne z Phuc Labs po naprawie

Zabezpiecz swoje przepływy robocze dzisiaj

Doświadcz automatyzacji sztucznej inteligencji lokalnej z wbudowanymi dowodami kryptograficznymi, autoryzacją w zakresie i ścieżkami audytu dowodowymi.